VPN significa literalmente rede privada virtual . Com uma VPN, todo o seu tráfego é mantido dentro de um túnel privado e criptografado enquanto ele passa pela Internet pública. Você não acessa o destino até chegar ao final do túnel VPN.

A raiz do motivo pelo qual as VPNs são populares é porque elas podem ser usadas para anonimizar e criptografar o tráfego da Internet. Governos, ISPs, hackers de redes sem fio e outros podem não apenas não ver o que está dentro de uma VPN, mas também não conseguem descobrir quem a está usando.

Por que as VPNs são usadas

Um motivo pelo qual uma VPN pode ser usada é em um ambiente de trabalho. Um usuário móvel que precisa acessar informações de um servidor de trabalho pode receber credenciais de VPN para efetuar login no servidor quando estiver ausente, para que ele ainda possa acessar arquivos importantes.

Gorjeta: Às vezes, programas de acesso remoto são usados no lugar de situações em que uma VPN não está disponível.

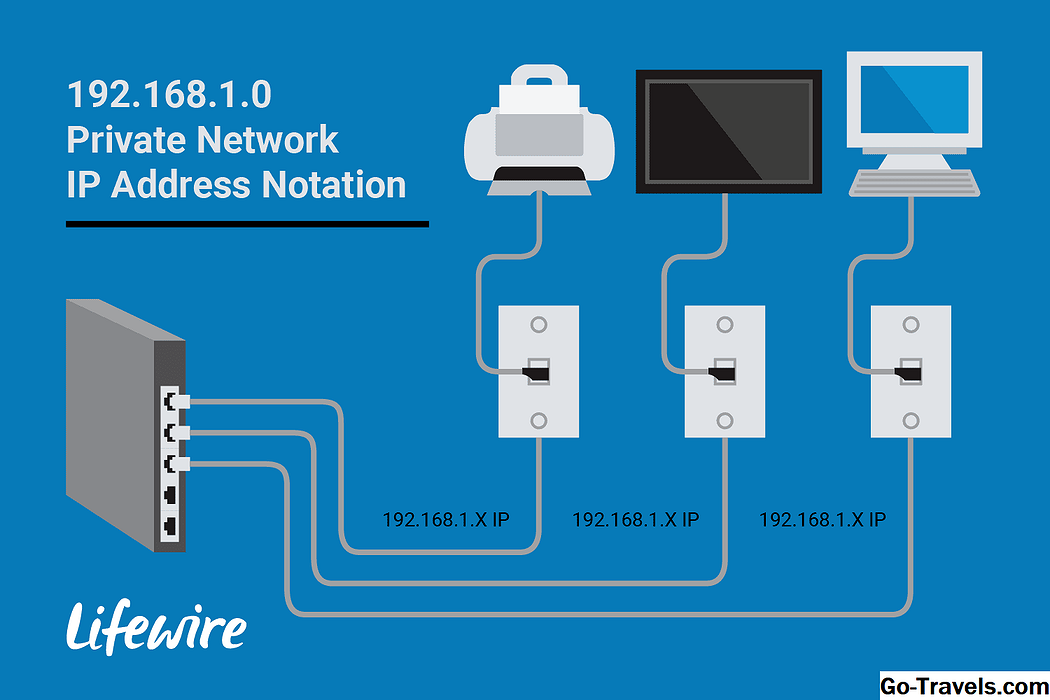

Outros tipos de VPNs incluem VPNs site a site, em que uma rede local inteira (LAN) é conectada ou conectada a outra LAN, como escritórios satélites conectados em uma rede corporativa pela Internet.

Provavelmente, o uso mais comum de uma VPN é ocultar o tráfego da Internet de agências que podem coletar suas informações, como ISPs, sites ou governos. Às vezes, os usuários que estão obtendo arquivos ilegalmente usarão uma VPN, como quando acessam material protegido por direitos autorais através de sites de torrent.

Um exemplo de uma VPN

Tudo o que você faz na internet tem que passar pelo seu próprio ISP antes de chegar ao destino. Assim, quando você solicita ao Google, por exemplo, as informações são enviadas, não criptografadas, para o seu provedor de serviços de Internet e, em seguida, por alguns outros canais antes de chegar ao servidor que mantém o site do Google.

Durante esta transmissão para o servidor e vice-versa, todos os seus dados podem ser lidos pelos ISPs que são usados para processar as informações. Cada um deles pode ver de onde você está usando a internet e qual website você está tentando acessar. É aí que entra uma VPN: privatizar essa informação.

Quando uma VPN é instalada, a solicitação para acessar qualquer site é encapsulada primeiro no que visualizaremos como um túnel lacrado e fechado. Isso acontece no momento em que você se conecta à VPN. Qualquer coisa que você fizer na internet durante esse tipo de configuração aparecerá para todos os ISPs (e qualquer outro inspetor do seu tráfego) que você está acessando um único servidor (a VPN).

Eles veem o túnel, não o que está dentro. Se o Google inspecionasse esse tráfego, não veria quem você é, de onde você é ou o que você está baixando ou enviando, mas apenas uma única conexão de um determinado servidor.

Onde a carne do benefício de uma VPN entra em jogo é o que acontece a seguir. Se um site como o Google entrar em contato com o solicitante de seu site (a VPN) para ver quem acessa o servidor, a VPN poderá responder com suas informações ou negar a solicitação.

O fator determinante nesta decisão é se o serviço VPN ainda tem ou não acesso a essa informação. Alguns provedores de VPN excluem propositalmente todos os registros de usuário e tráfego ou se recusam a registrar os registros em primeiro lugar. Sem informações para desistir, os provedores de VPN fornecem anonimato completo para seus usuários.

Requisitos de VPN

As implementações de VPN podem ser baseadas em software, como no software de cliente e servidor VPN da Cisco, ou em uma combinação de hardware e software, como os roteadores da Juniper Network compatíveis com o software Netscreen-Remote VPN client.

Os usuários domésticos podem assinar um serviço de um provedor de VPN por uma taxa mensal ou anual. Esses serviços VPN criptografam e podem anonimizar a navegação e outras atividades on-line.

Outra forma é a VPN SSL (Secure Sockets Layer), que permite que o usuário remoto se conecte usando apenas um navegador da Web, evitando a necessidade de instalar um software cliente especializado. Existem prós e contras para as VPNs tradicionais (geralmente baseadas em protocolos IPSec) e SSL VPNs.